Der Virtualisierungs-Hack für Android 13 führt Windows (und Doom) in einer virtuellen Maschine auf Android aus

-

Windows 11 auf dem Pixel 6! Microsoft hat endlich das Handy-Betriebssystem, das es schon immer wollte.

Hier ist eine lustige neue Funktion von Android 13: Unterstützung der Arbeitsvirtualisierung. Google bringt die Virtualisierung aus eigenen Gründen auf Android, aber der Android-Entwickler kdrag0n hat die Funktion zum Booten von ARM beschlagnahmt Windows11 und Büro Linux. Der Entwickler bekam sogar die Windows-Version von Verlust laufen, alles in einer virtuellen Maschine auf dem Pixel 6.

kdrag0n sagt, dass Android 13 „volle KVM-Funktionalität“ bei „nahezu nativer Leistung“ hat. Sie benötigen Root, um die Funktion zu aktivieren, die keine GPU-Beschleunigung unterstützt. Die Funktion unterstützt auch keine verschachtelte Virtualisierung, kann also jetzt ausgeführt werden Android unter Windows und Windows auf Android kommt die Schaffung eines unendlich verschachtelten Betriebssystems nicht in Frage.

Dies ist eine ordentliche Demonstration, die Google mit der bevorstehenden VM-Unterstützung von Android überhaupt nicht beabsichtigt. von Esper Mischaal Rahman verfolgt seit einiger Zeit akribisch die Fortschritte bei der Android-Virtualisierung, und der offensichtliche Plan ist, eines Tages (möglicherweise in Android 13) virtuelle Maschinen als Sicherheits- und Datenschutz-Sandbox für verschiedene Funktionen zu verwenden. Stellen Sie sich vor, anstatt sensible Daten auf der normalen Berechtigungsebene der Anwendung zu verarbeiten, könnten die Daten in einem separaten Betriebssystem verarbeitet werden, sodass jeder Angreifer das Sicherheitsmodell der Anwendung durchbrechen müsste, dann Android, dann den Hypervisor und dann dieses andere private Betriebssystem .

Ja, es läuft Doom (Verbindung mit Windows Phone VM von meinem Computer für Tastatureingaben) pic.twitter.com/6PORUnJk8m

— kdrag0n (@kdrag0n) 14. Februar 2022

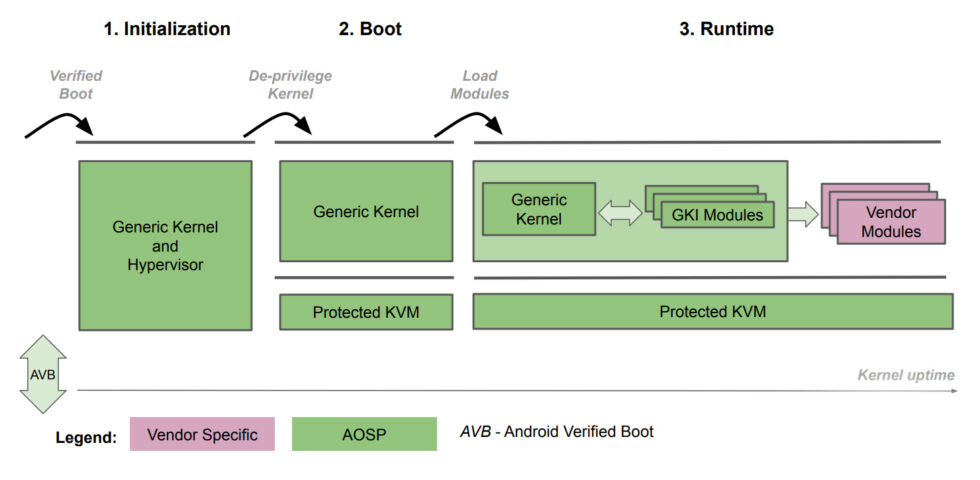

Der erste Teil der Virtualisierungsarbeit von Google besteht darin, den Linux-Kernel zu standardisieren, der mit einem Android-Gerät geliefert wird. Heute ist der Kernel auf Android die übliche Android-Fragmentierungsgeschichte, wobei jedes einzelne Telefonmodell eine benutzerdefinierte Version des Linux-Kernels liefert, die mit bestimmten Mods und Laufwerken geladen ist. Kernel werden kaum aktualisiert und es ist sehr schwierig, Virtualisierungsfunktionen auf Betriebssystemebene bereitzustellen, wenn es buchstäblich über 10.000 verschiedene Android-Kernel gibt. Googles Plan zur Standardisierung des Linux-Kernels heißt das die “GKI” oder “Generisches Kernel-Image.”

Der generische Kernel ist der Android-Kernel mit so wenigen Änderungen wie möglich, und alle Herstelleränderungen oder Hardwareunterstützung werden über ein Mod-System durchgeführt. Jetzt ist der Hauptkernel standardisiert und hat einen bekannten Satz von Funktionen. Eines Tages wird vielleicht sogar der Kernel aktualisiert. Das GKI wird zuerst auf dem Pixel 6 ausgeliefert, weshalb das Pixel 6 das erste (und bisher einzige) Android-Telefon ist, das dazu in der Lage ist.

Google übernimmt den KVM des Linux-Kernels und den Virtual Machine Manager von Chrome OS, crosvm. Das Unternehmen baut auch eine kopflose, abgespeckte Version von Android, die in einer virtuellen Maschine ausgeführt werden kann.

Früher hieß dieses winzige Betriebssystem „Microdroid“, aber dieser Spitzname scheint nur ein Label in Googles VM-Software zu sein. Der genaueste Name scheint “CompOS” zu sein, wie in einem Betriebssystem, das dazu bestimmt ist, eine isolierte Kompilierung durchzuführen. All dieser Code wird schließlich über ein neues “virt” an jedes Android-Telefon gesendet Hauptmodul.

Google plant, die zentrale Android-Distribution und die abgeschirmte VM auf dem Hypervisor des Geräts auszuführen, wodurch VM-Daten selbst unter den restriktivsten Android-Einstellungen ein zusätzliches Maß an Datenschutz und Sicherheit bieten. Zunächst einmal möchte Google es als Ersatz für die TrustZone von ARM (die Dinge wie DRM ausführt) und die Kryptoarbeit verwenden. Google will TrustZone loswerden, weil TrustZone voller hochprivilegierter proprietärer Codes von Drittanbietern ist und weil TrustZone langsam ist. Mit einer schnelleren sicheren Arbeitsumgebung könnte Google damit beginnen, dringendere Aufgaben wie die Spracherkennung in einer dieser privaten virtuellen Maschinen durchzuführen. Bisher scheint das Unternehmen Fortschritte zu machen!

Bild auflisten von Andrew Cunningham

Total Student. Web-Guru. Kaffee-Enthusiast. Leser. Nicht entschuldigender Organisator. Bieranwalt.”